Борьба со скудностью систем безопасности

Если вам нужно ограничить доступ людей на определенную территорию, то рано или поздно вы начнете использовать различные системы безопасности и охраны. О них сегодня и поговорим.

Беря кредит на развитие бизнеса, обязательно продумайте какое количество средств, вы потратите на систему видеонаблюдения.

Системы контроля и управления доступом (СКУД) созданы для ограничения некоторых областей (физическое пространство, данные и прочее). То есть они разрешают пользоваться этой областью только ограниченному кругу лиц.

Как можно понять из названия подобные системы состоят из двух основных частей: система контроля и система управления.

О системе контроля

В состав систем контроля входят программное обеспечение и сам контроллер. Программное обеспечение бывает разнообразным: открытие/закрытие двери, распознавание номеров автомобиля, паспортных данных и прочее. Что касается контроллера, то у нас и сегодня встречаются «устаревшие образцы»: бабушки, вахтеры, коменданты. Затраты на подобные «контроллеры» низкие, но на этом их достоинства заканчиваются.

Электронные контроллеры управляются программным обеспечением. Они имеют три основных параметра: ключи (некие карты, позволяющие доступ, которые контроллер запоминает), точки прохода (двери через которые разрешен доступ), события (запоминание кто зашел, а кто вышел, насколько это позволяет память).

О системах управления

К системам управления доступом относятся те, которые непосредственно этот доступ предоставляют или преграждают.

В состав систем управления входят исполнительные устройства. Наиболее распространенные: ворота, турникет, шлагбаум, замок. Естественно, все это на электронном управлении.

Осталось описать еще два компонента, без которых СКУД системы не смогут работать. В первую очередь – это пропуски. В качестве пропуска служат: карты, метки, брелоки, пароли, ключи и биометрические данные. Думая о безопасности, стоит помнить, что ключи и карты легко передаются, а пароли рассказываются. А вот дать попользоваться пальцем, глазом или головой гораздо сложнее.

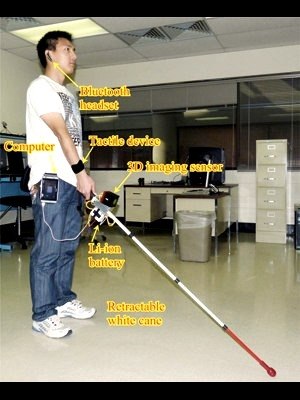

Если есть пропуски, то нужны и считывающие устройства. Их существует два вида. Одни работают в непосредственном контакте с пропуском, другие бесконтактные.

Подводя итоги, кратко разберем, как все это работает в совокупности. В самом простом случае нужно поднести пропуск к считывателю, который передает информацию в контроллер, управляемый программным обеспечением. Там она сравнивается с сохраненными в базе данными, и в случае совпадения разрешается доступ.